Vorbereitungen (Für den Administrator)

Vor der Verwendung der Zugriffskontrollfunktion muss der Geräteadministrator auf der Webseite dieses Geräts Folgendes vorbereiten.

Registrieren Sie eine Rolle, um festzulegen, welche Vorgänge zulässig oder verboten sind.

Es gibt zwei Methoden zur Benutzerauthentifizierung: Lokale Authentifizierung (unter Verwendung der auf diesem Gerät registrierten Benutzerinformationen) und Serverauthentifizierung (unter Verwendung der auf dem Server registrierten Benutzerinformationen).

Wenn Sie die lokale Authentifizierungsmethode für die Benutzerauthentifizierung verwenden, registrieren Sie Benutzer und Gruppen.

![]()

Die Benutzerregistrierung kann auch mithilfe des Konfigurationstools erfolgen.

Wenn Sie die Serverauthentifizierung für die Benutzerauthentifizierung verwenden, konfigurieren Sie die Einstellungen für die Serverauthentifizierung.

Aktivieren Sie die Zugriffskontrollfunktion, nachdem Sie Benutzer registriert und die Serverauthentifizierung konfiguriert haben.

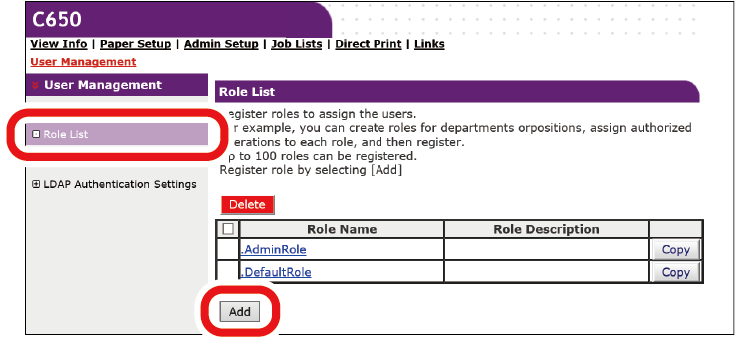

Registrieren einer Rolle

Registrieren Sie eine Rolle, die dem Benutzer zugewiesen werden soll. Erstellen Sie beispielsweise einen Organisationseinheitsnamen oder eine Arbeitsplatzrolle und legen Sie die zulässigen Vorgänge (z. B. Drucken) für jede Rolle fest und registrieren Sie sie.

Es können bis zu 100 Rollen registriert werden. Sie können einem Benutzer auch mehrere Rollen zuweisen.

Sie können die folgenden Vorgänge für eine Rolle zulassen/verbieten.

- Drucken von einem PC aus

- Drucken aus einem USB-Speicher

Standardmäßig sind zwei Arten von Rollen registriert.

- .AdminRole:

Die Rolle des Geräteadministrators. Sie kann allgemeinen Benutzern zugewiesen werden. Ein Benutzer, dem die [.AdminRole] zugewiesen wurde, kann als Geräteadministrator fungieren und auf der Webseite [Administrator Login (Administrator-Anmeldung)] agieren. (Voraussetzung ist jedoch, dass die Zugriffskontrolle aktiviert ist und es sich um einen lokalen Benutzer handelt.)

[.AdminRole] kann weder bearbeitet noch gelöscht werden. - .DefaultRole:

Dies ist die Rolle, die zugewiesen wird, wenn bei der Registrierung eines Benutzers keine Rolle angegeben wird.

[.DefaultRole] kann nicht gelöscht, die Zugriffsrechte können aber geändert werden.

Öffnen Sie die Webseite dieses Geräts.

Melden Sie sich als Administrator an.

Klicken Sie auf [User Management (Benutzerverwaltung)].

Klicken Sie auf [Role List (Rollenliste)].

Klicken Sie auf [Add (Hinzufügen)].

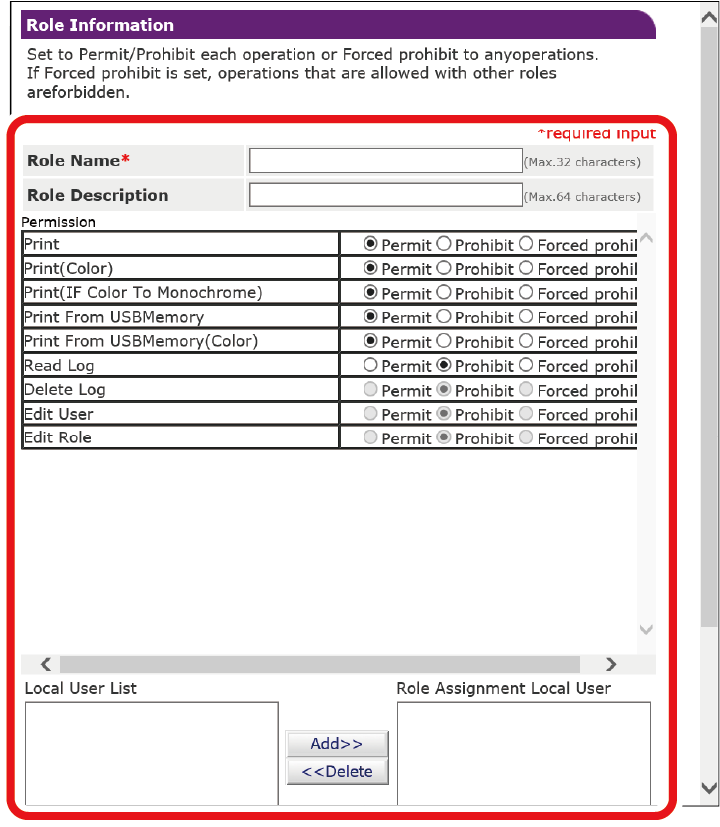

Wenn der Bildschirm für die Rolleninformationen angezeigt wird, geben Sie die erforderlichen Informationen ein.

Rollenname: Bitte geben Sie einen Rollennamen ein. Der gleiche [Role Name (Name der Rolle)] kann nicht registriert werden. Außerdem kann [Role Name (Name der Rolle)] nicht ausgelassen werden.

Rollenbeschreibung: Geben Sie eine Beschreibung für die Rolle ein.

Berechtigung: Legen Sie die Zulassung/Nichtzulassung/die erzwungene Nichtzulassung für jeden Vorgang in dieser Rolle fest. Wenn Sie eine erzwungene Nichtzulassung festlegen, werden Vorgänge verboten, die von anderen Rollen zugelassen werden.

Lokale Benutzerliste: Hinzufügen oder Löschen eines lokalen Benutzers, dem diese Rolle zugewiesen ist.

Liste der Kerberos-Benutzer: Fügen Sie einen Kerberos-Benutzer hinzu, für den diese Rolle angewandt wird.

Klicken Sie auf [Submit (Absenden)].

Sie können registrierte Rollen kopieren und basierend auf der kopierten Konfiguration neue Rollen hinzufügen.

Wenn Sie auf [Copy (Kopieren)] rechts neben dem Rollennamen klicken, wird der Bildschirm mit den Rolleninformationen angezeigt. Ändern und registrieren Sie daher die erforderlichen Elemente.

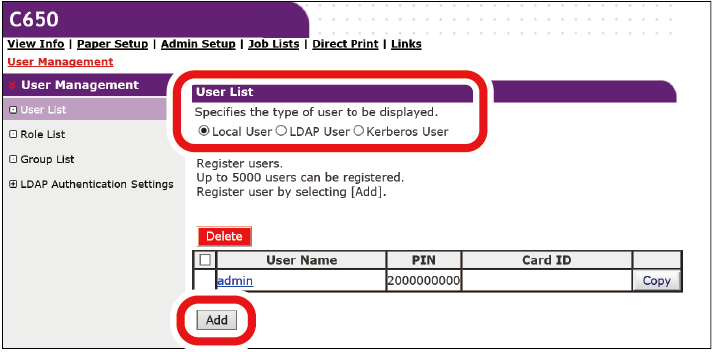

Benutzer registrieren

Wenn Sie die Benutzerauthentifizierung mit der lokalen Bestätigungsmethode durchführen, registrieren Sie den Benutzer über den Webbrowser auf diesem Gerät. Es können bis zu 5.000 Benutzer registriert werden.

Öffnen Sie die Webseite dieses Geräts.

Melden Sie sich als Administrator an.

- Klicken Sie auf [User Management (Benutzerverwaltung)].

- Klicken Sie auf [User List (Benutzerliste)].

- Legen Sie den Benutzertyp fest.

- Lokaler Benutzer: Registriert Benutzerinformationen auf diesem Gerät.

- LDAP-Benutzer: Im LDAP-Server registrierter Benutzer.

Einstellung für die LDAP-Serverauthentifizierung ist erforderlich. LDAP-Benutzer können nicht registriert werden.

Es ist nur eine Referenz möglich. Sie können die Benutzer dieses Geräts überprüfen. - Kerberos-Benutzer: Im Kerberos-Server registrierter Benutzer.

Einstellung für die Kerberos-Serverauthentifizierung ist erforderlich. Kerberos-Benutzer können nicht registriert werden. Es ist nur eine Referenz möglich.

Sie können die Liste der Benutzer dieses Geräts überprüfen. Sie können einem Kerberos-Benutzer auch eine Rolle zuweisen.

- Klicken Sie auf [Add (Hinzufügen)].

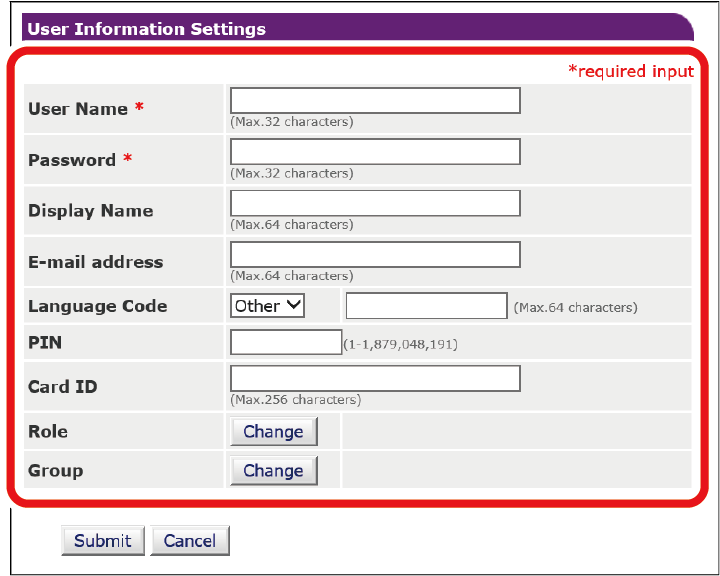

- Wenn der Bildschirm für die Einstellung von Benutzerinformationen angezeigt wird, geben Sie die erforderlichen Informationen ein.

- Benutzername: Geben Sie den Benutzernamen ein. Der gleiche [User Name (Benutzername)] kann nicht registriert werden. Achten Sie darauf, ihn einzustellen.

- Kennwort: Geben Sie das Kennwort ein. Achten Sie darauf, ihn einzustellen.

- Anzeigename: Geben Sie den Anzeigenamen ein.

- E-Mail-Adresse: Geben Sie die E-Mail-Adresse des Benutzers ein.

- Sprachcode: Geben Sie den Sprachcode ein.

- PIN: Bitte geben Sie die PIN des Benutzers ein.

- Karten-ID: Geben Sie die IC-Karteninformationen des Benutzers ein.

- Rolle: Legen Sie die Rolle des Benutzers fest. Die [Role (Rolle)] kann mehreren Benutzern zugewiesen werden.

- Gruppe: Stellen Sie die Gruppe ein, zu der der Benutzer gehört.

- Klicken Sie auf [Submit (Absenden)].

Sie können registrierte Rollen kopieren und basierend auf den kopierten Einstellungen neue Benutzer hinzufügen.

Wenn Sie auf [Copy (Kopieren)] rechts neben dem Benutzernamen klicken, wird der Bildschirm mit den Benutzerinformationen angezeigt. Ändern und registrieren Sie daher die erforderlichen Elemente.

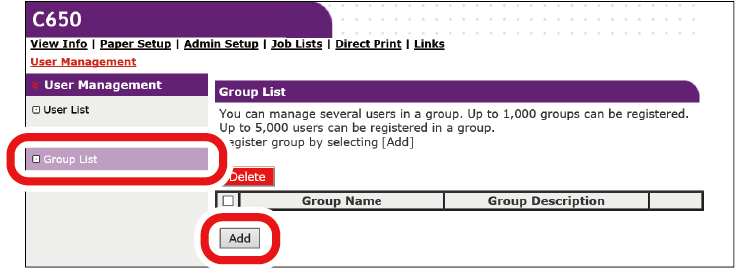

Registrieren einer Gruppe

Auf diesem Gerät registrierte Benutzer können in einer Gruppe verwaltet werden. Bis zu 1.000 Gruppen können registriert werden. Bis zu 5.000 Benutzer können in einer Gruppe registriert werden.

Öffnen Sie die Webseite dieses Geräts.

Melden Sie sich als Administrator an.

- Klicken Sie auf [User Management (Benutzerverwaltung)].

Klicken Sie auf [Group List (Gruppenliste)].

- Klicken Sie auf [+].

- Wenn der Bildschirm für die Gruppeninformationen angezeigt wird, geben Sie die erforderlichen Informationen ein.

- Gruppenname: Bitte geben Sie einen Gruppennamen ein. Achten Sie darauf, ihn einzustellen.

- Beschreibung der Gruppe: Geben Sie eine Beschreibung für die Gruppe ein.

- Lokale Benutzerliste: Legen Sie den Benutzer fest, den Sie dieser Gruppe zuweisen möchten.

- Liste der Kerberos-Benutzer: Legen Sie den Kerberos-Benutzer fest, den Sie dieser Gruppe zuweisen möchten.

- Klicken Sie auf [Submit (Absenden)].

Sie können bereits registrierte Gruppen kopieren und basierend auf den kopierten Einstellungen neue Gruppen hinzufügen.

Wenn Sie auf [Copy (Kopieren)] rechts neben dem Gruppennamen klicken, wird der Bildschirm mit den Gruppeninformationen angezeigt. Ändern und registrieren Sie daher die erforderlichen Elemente.

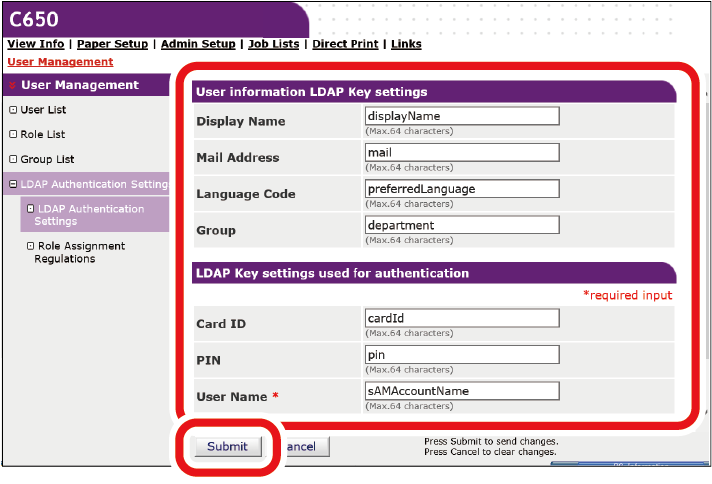

Einrichten des Authentifizierungsservers

Wenn Sie die Benutzerauthentifizierung mit der Serverauthentifizierungsmethode durchführen, richten Sie die Servereinstellungen über den Webbrowser ein.

Hier ist ein Beispiel für die Verwendung eines LDAP-Authentifizierungsservers.

Öffnen Sie die Webseite dieses Geräts.

Melden Sie sich als Administrator an.

- Klicken Sie auf [User Management (Benutzerverwaltung)].

- Klicken Sie auf [LDAP Authentication Settings (LDAP-Authentifizierungseinstellungen)].

- Klicken Sie auf [LDAP Authentication Settings (LDAP-Authentifizierungseinstellungen)].

- Erstellen Sie Benutzerinformationen basierend auf den LDAP-Serverinformationen.

Geben Sie den LDAP-Schlüssel ein, von dem jeder Wert abgerufen wird.- Anzeigename: Stellen Sie den LDAP-Schlüssel ein, um den Anzeigenamen der Benutzerinformationen abzurufen.

- E-Mail-Adresse: Stellen Sie den LDAP-Schlüssel ein, um die E-Mail-Adresse der Benutzerinformationen abzurufen.

- Sprachcode: Stellen Sie den LDAP-Schlüssel ein, um den Sprachcode der Benutzerinformationen abzurufen.

- Gruppe: Legen Sie fest, wenn Benutzer automatisch einer Gruppe zugewiesen werden. Stellen Sie den LDAP-Schlüssel ein, um den zugewiesenen Gruppennamen abzurufen. Wenn eine Gruppe mit einem Gruppennamen, der durch dieselbe Textzeichenfolge wie der erfasste Text definiert ist, auf diesem Gerät vorhanden ist, wird jede Gruppe zugewiesen. Wenn er nicht vorhanden ist, wird automatisch eine Gruppe mit dem Gruppennamen der erfassten Textzeichenfolge erstellt und zugewiesen.

- Karten-ID: Stellen Sie den LDAP-Schlüssel ein, um eine Karten-ID abzurufen, die für die IC-Kartenauthentifizierung verwendet werden soll. Wenn Sie die IC-Kartenauthentifizierung nicht verwenden, müssen Sie nichts eingeben.

- PIN: Stellen Sie den LDAP-Schlüssel auf ein, um die PIN abzurufen, die für die PIN-Authentifizierung verwendet werden soll. Wenn Sie keine PIN-Authentifizierung verwenden, müssen Sie nichts eingeben.

- Benutzername: Definiert den LDAP-Schlüssel des im LDAP-Server registrierten Benutzernamens.

Der Standardwert für den Benutzernamen ist der LDAP-Schlüssel „sAMAccountName“ für einen Windows-Server.

Benutzer, die einen Windows-Server verwenden, müssen diese Einstellung nicht ändern. - Cache-Authentifizierungsinformationen: Legen Sie fest, ob Authentifizierungsinformationen vorübergehend auf diesem Gerät gespeichert werden. Die werkseitige Standardeinstellung ist [Disable (Deaktivieren)] (Nicht vorübergehend speichern). Wenn [Enable (Aktivieren)] eingestellt ist, kann die Benutzerauthentifizierung auch dann durchgeführt werden, wenn die Kommunikation mit dem LDAP-Authentifizierungsserver aufgrund eines Kommunikationsausfalls usw. nicht verfügbar ist, sodass dieses Gerät kontinuierlich verwendet werden kann.

Gültigkeitsdauer der Cache-Authentifizierungsinformationen: Wird angezeigt, wenn [Cache authentication information (Informationen zur Cache-Authentifizierung)] auf [Enable (Aktivieren)] eingestellt ist. Stellen Sie die Gültigkeitsdauer der temporär gespeicherten Authentifizierungsinformationen auf diesem Gerät täglich ein. Der Einstellungsbereich liegt zwischen 1 und 2.000 Tagen. Nach der festgelegten Anzahl von Tagen ist die Authentifizierung mit temporär gespeicherten Informationen nicht mehr verfügbar.

- Klicken Sie auf [Submit (Absenden)].

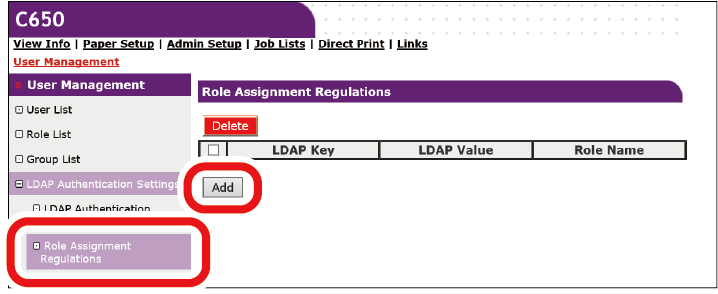

Klicken Sie auf [Role Assignment Regulations (Regeln für die Rollenzuordnung)].

Definieren Sie Regeln für die automatische Zuweisung von Rollen an LDAP-Benutzer.

- Klicken Sie auf [Add (Hinzufügen)], um neue Regeln für die Rollenzuweisung hinzuzufügen.

- Wenn der Bildschirm für die Rollenzuweisung angezeigt wird, geben Sie den LDAP-Schlüssel, den LDAP-Wert und die entsprechende Rolle ein.

Wenn der in den Rollenzuweisungsregeln des Benutzers registrierte LDAP-Wert und der in den Regeln festgelegte LDAP-Wert zum Zeitpunkt der Authentifizierung identifiziert werden, wenden Sie die in den jeweiligen Rollenzuweisungsregeln festgelegte Rolle auf jeden Benutzer an.

Wenn ein einzelner Benutzer mehreren Rollenzuweisungsregeln entspricht, werden alle Rollen, die diesen Regeln entsprechen, auf den Benutzer angewendet. - Klicken Sie auf [Submit (Absenden)].

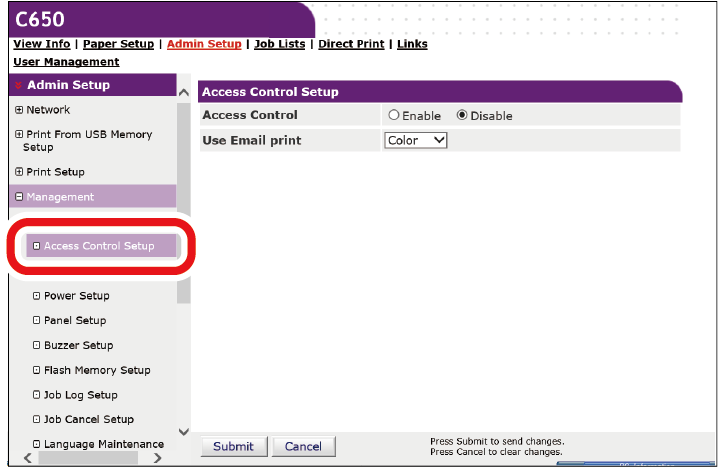

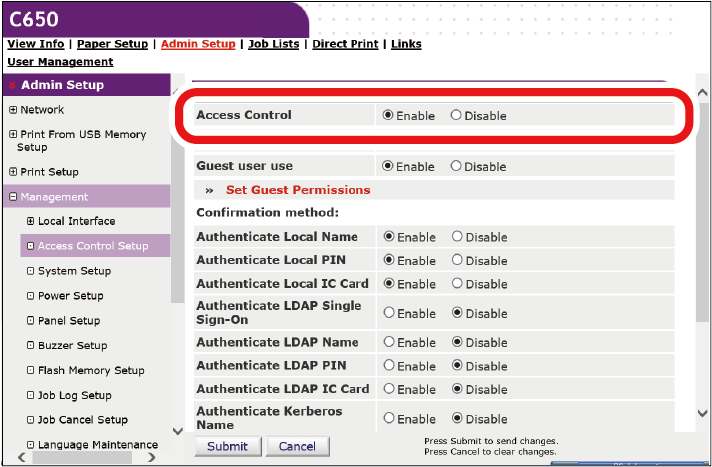

Zugangskontrolle aktivieren

Aktivieren Sie die Zugriffskontrolle, nachdem Sie Benutzer registriert und die Serverauthentifizierung konfiguriert haben.

Öffnen Sie die Webseite dieses Geräts.

Melden Sie sich als Administrator an.

- Klicken Sie auf [Admin Setup (Admin-Einstellung)].

- Klicken Sie auf [Management (Management)].

Klicken Sie auf [Access Control Setup (Einstellung der Zugriffskontrolle)].

Wählen Sie [Enable (Aktivieren)] für die [Access Control (Zugriffskontrolle)] aus.

- Nehmen Sie die Einstellungen für die Zugriffskontrolle gemäß Ihrer Umgebung vor.

- E-Mail-Druck verwenden: Stellen Sie [Color (Farbe)], [Mono (Schwarz/Weiß)] oder [Disable (Deaktivieren)] ein.

Ist [Color (Farbe)] ausgewählt, werden empfangene Datei-Anhänge gemäß ihrer Farbeinstellungen gedruckt.

Ist [Mono (Schwarz/Weiß)] eingestellt, werden die empfangenen Datei-Anhänge entweder in Farbe oder in Schwarzweiß gedruckt.

Wenn [Disable (Deaktivieren)] eingestellt ist, wird der empfangene E-Mail-Anhang nicht gedruckt. - Gastbenutzerverwendung: Ein Gast ist ein Benutzer, der denjenigen zugewiesen ist, die bei aktivierter Zugriffskontrolle keine Benutzerauthentifizierung erhalten.

Diese Einstellung wird verwendet, um die Verwendung dieses Geräts durch den Gast zu aktivieren oder zu deaktivieren.

Wenn [Disable (Deaktivieren)] eingestellt ist, können Sie die Verwendung dieses Geräts durch Benutzer einschränken, bei denen die Benutzerauthentifizierung fehlgeschlagen ist. Insbesondere können Sie das Drucken durch Benutzer deaktivieren, bei denen die Benutzerauthentifizierung und die Bedienung des Bedienfelds fehlgeschlagen sind.

Wenn [Enable (Aktivieren)] eingestellt ist, können Sie Benutzern, bei denen die Benutzerauthentifizierung fehlgeschlagen ist, gestatten, dieses Gerät im Rahmen der Gastberechtigungen zu verwenden. Die Definition von Gastberechtigungen kann in den Gastberechtigungseinstellungen festgelegt werden.

[Guest (Gast)] wird bei den Authentifizierungsmethoden auf dem Anmeldebildschirm angezeigt. - Gastberechtigungen festlegen: Der Einstellungsbildschirm für die Berichtigungen der Gastauthentifizierung wird eingeblendet. Standardmäßig können alle Funktionen mit Zugriffsberechtigungen für Gäste verwendet werden. Sie können Gastberechtigungen gemäß Ihrer Sicherheitsrichtlinie definieren.

- Authentifizierungsmethode: Jede Authentifizierungsmethode aktivieren/deaktivieren.

Ein Benutzer kann die Authentifizierungsmethode innerhalb des Bereichs auswählen, der vom Administrator zum Zeitpunkt der Authentifizierung festgelegt wurde.

Wenn in dieser Einstellung eine unnötige Authentifizierungsmethode deaktiviert ist, wird die deaktivierte Authentifizierungsmethode in den Benutzeroptionen nicht angezeigt. - Authentifizierungseinstellung: Legen Sie die Authentifizierungsmethode für die Anmeldung an diesem Gerät oder das Drucken fest.

Standard-Authentifizierungsmethode: Definieren Sie die fokussierte Authentifizierungsmethode als Standard, wenn der Benutzer den Authentifizierungsbildschirm vom Bedienfeld aus aufruft.

Tragen Sie die IC-Karte des allgemeinen Benutzers ein.: Sie können festlegen, ob lokale Benutzer, die keine Administratoren sind, ihre eigenen IC-Karten registrieren dürfen. Wenn diese Option aktiviert ist, kann jeder Benutzer, der sich am Bedienfeld angemeldet hat, ohne eine IC-Karte zu verwenden, seine eigenen IC-Karten über den IC-Kartenleser an diesem Gerät registrieren. Ein Administrator kann die IC-Kartenauthentifizierung starten, indem er dem Benutzer die IC-Karte übergibt, nachdem er die IC-Karte erhalten hat.

Kartenleseeinstellungen: Stellen Sie diese bei Authentifizierung von Benutzern mit einer FeliCa-Karte ein.

- Wenn Sie Druckaufträge von unbekannten Benutzern verwerfen wollen, stellen Sie [Guest user use (Nutzung durch Gastbenutzer)] auf [Disable (Deaktivieren)] oder verbieten Sie das Druckrecht von Gastbenutzern in [Set Guest Permissions (Einstellen der Gastberechtigungen)].

- E-Mail-Druck verwenden: Stellen Sie [Color (Farbe)], [Mono (Schwarz/Weiß)] oder [Disable (Deaktivieren)] ein.

Klicken Sie auf [Submit (Absenden)].

- Für die Verwendung der IC-Kartenauthentifizierung ist ein Kartenauthentifizierungskit (optional) erforderlich. Die Meldung „Kart.Authent.verfügbar“ wird nicht angezeigt, wenn kein IC-Kartenauthentifizierungskit installiert ist.