COLUMN

続発するランサムウェア被害-10のチェック項目付き:日本企業の本質的な対応策とは?

この記事で分かること

- 単なるデータ復旧では済まない、二重恐喝の実態

- 多層防御をすり抜ける、運用の死角とは

- 自社の状態を可視化する10項目の実務点検基準

- 運用負荷を最小化するOKIのソリューション

日本国内のランサムウェア被害報告数は高止まりを続けており、2024年には222件、2025年上半期には116件を数えます。多額の予算を投じて最新のセキュリティ製品を導入しているはずの企業が、なぜ今もなお、ランサムウェアによる事業停止や情報漏えいなどの被害に、遭い続けるのでしょうか。

事例を紐解くと、攻撃の起点となるのは高度なハッキング技術ではなく、組織の中に潜む「日常的な運用の隙」であることが浮き彫りになります。

そこで本稿では、日本企業が陥りがちな構造的な運用の欠陥を整理し、社内で点検すべき10の項目を提示。あわせてOKIが自社工場での実証を経て開発した、既設ネットワークへの「後付け」で運用の死角を解消するソリューションもご紹介します。着手すべき改善の優先順位を考えるヒントとして、お役立てください。

目次

「データ復旧」では終わらない?対応が長期化する実状

警察庁の発表(令和7年上半期における サイバー空間をめぐる脅威の情勢等について)によれば、2025年上半期におけるランサムウェアの被害報告件数は 116 件。組織規模別では中小企業が狙われる状況が継続しており、約3分の2(77件)と件数・割合ともに過去最多です。RaaS(Ransomware-as-a-Service)による攻撃実行者の裾野の広がりが、対策が比較的手薄な中小企業の被害増加につながっていると考えられます。また、前年と比べ調査・復旧費用も高額化しており、1,000万円以上を要した組織の割合が50%から59%に増加するなど、被害組織の経営に与える影響は、決して小さくありません。

かつてのランサムウェア対策は、バックアップからデータを復元できるかという点に主眼が置かれてきました。しかし、近年の攻撃実態は、それだけではカバーしきれない、重い現実を企業に突きつけています。

二重恐喝による復旧・対応の長期化

現在の主流は、データを暗号化して業務を止めるだけでなく、事前に機密情報を窃取し、その公開を盾に金銭を要求する「二重恐喝」。警察庁の統計でも、手口が確認されたケースの多くでこの二重恐喝が確認されています。仮にシステムを元の状態に復旧できたとしても、機密情報が流出・公開されるリスクは残り続けます。企業は、どの範囲の情報が漏れたのかを正確に特定し、被害者への通知、法規制への対応、取引先への説明責任といった「法務・広報・顧客対応」の長期戦を、組織全体で担う体制をあらかじめ整えておく必要があります。

サプライチェーンを介した連鎖的侵害

自社の防御がどれほど強固であっても、保守運用の委託先や管理が手薄な子会社が「侵入の足場」にされる事案が急増しています。信頼関係に基づいた正規の通信ルートが悪用されるため、一度侵入を許せば社内ネットワークを縦横無尽に探索(ラテラルムーブメント)され、被害範囲を特定することすら困難になります。これはもはやIT部門だけの問題ではなく、全社的な事業継続(BCP)における構造的な欠陥として捉える必要があります。

事例に学ぶ:被害を招く失敗のメカニズムと教訓とは?

多層防御を構築している組織であっても、実務現場の「運用の形骸化」によって防御が機能不全に陥るケースが目立ちます。典型的な失敗事例から、そのメカニズムを紐解きましょう。

事例A:資産管理の死角となった「暫定機器」

テレワーク対応や新拠点開設時に「一時的な措置」として導入された古いVPN機器が、数年後にパッチ未適用のまま放置され、侵入経路となったケースです。攻撃者は、管理者のリストから漏れた「例外」を機械的に探し出します。

本質的な問題点:資産の「棚卸し」という基本運用が形骸化し、組織として把握していない接続ポイントが残存していた。

事例B:稼働優先による「パッチ適用の先延ばし」

重大な脆弱性が公表されても、「製造ラインを止められない」「影響評価に時間がかかる」といった現場の都合を優先し、パッチ適用が数ヶ月単位で遅れてしまったケースです。

本質的な問題点:侵害リスクと事業損失を天秤にかけ、いつ・誰がシステム停止を決断するかという「意思決定基準」が未整備であった。

事例C:復旧を想定していない「同一ネットワーク内バックアップ」

バックアップを毎日取得していても、それがメインサーバーと同じネットワーク内にオンライン接続されていたため、侵入者によってバックアップデータまで同時に暗号化・削除されてしまったケースです。

本質的な問題点:運用の利便性を優先し、復旧の最後の砦である「物理的・論理的隔離(エアギャップ)」という基本設計が無視されていた。

これらの事例に共通するのは、被害の原因が技術の欠如ではなく「運用の不備」にある点です。攻撃者は最新の脆弱性を攻略する手間をかけるよりも、管理の漏れや判断の遅れを突くほうが、はるかに効率的に目的を達成できることを熟知していると認識しましょう。

運用の不備に対する具体的解決策:OKI「リアルタイムネットワーク監視技術」

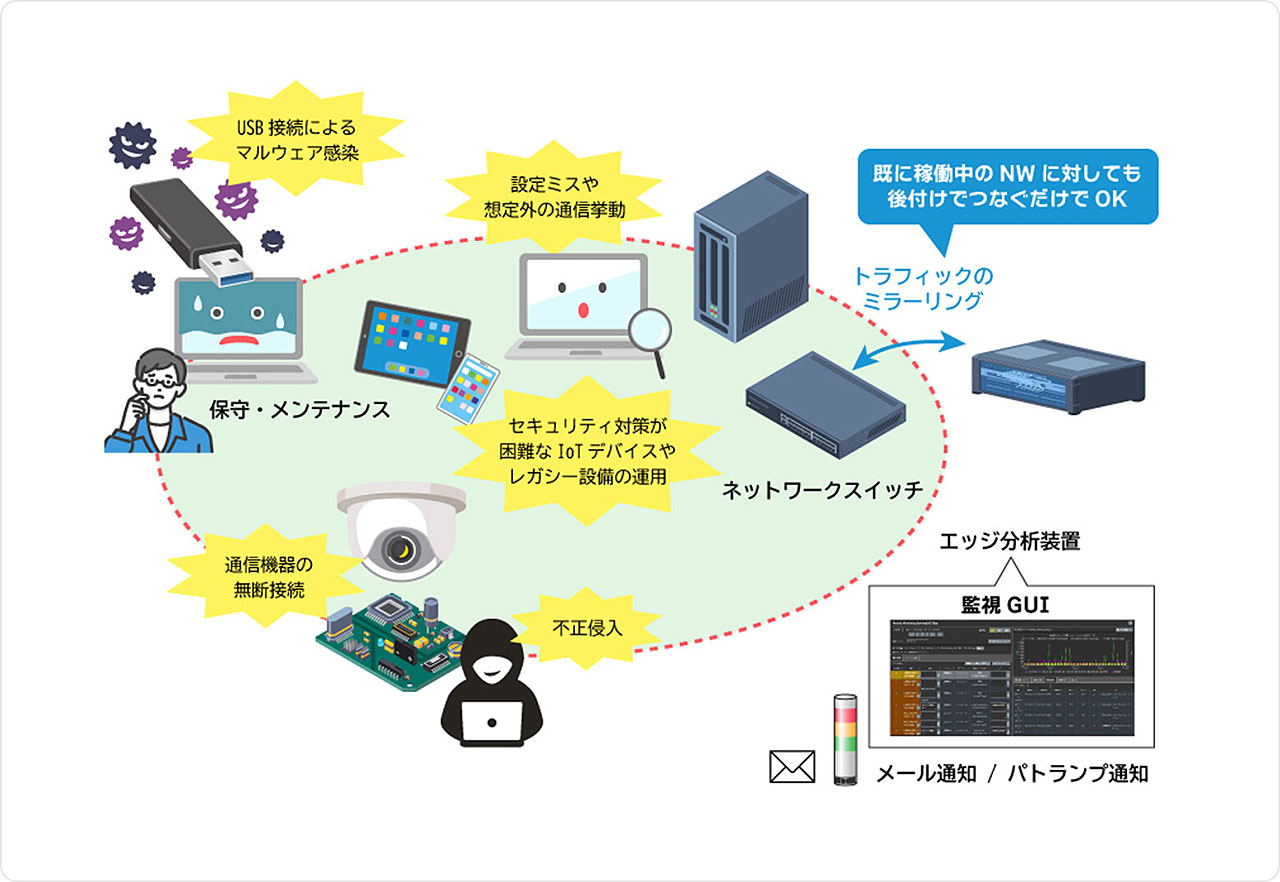

こうした「日常的な運用の隙」を突く攻撃に対し、OKIは「リアルタイムネットワーク監視技術」を開発しています。

最大の特徴は、「既設のネットワークに対して、後付けでつなぐだけ」で導入が完了し、監視対象機器に常駐ソフトをインストールする必要がない点です。これにより、パッチ適用が困難な古いOSや、セキュリティ対策が不十分になりがちなIoT機器が混在する現場でも、迅速に以下の5つの価値を提供します。

- IT機器の可視化:管理者が不明なNW接続機器も通信の実態から確実に把握・管理します。

- 未許可機器の隔離:資産管理リストにない未承認機器の接続を自動で遮断・報告します。

- 不正侵入検知:通信のリアルタイム分析により、NWへの不正侵入をいち早く検知します。

- 脆弱性機器の発見:NWへの侵入口となり得る機器の設定不備(不要な空きポートなど)をスキャンして発見します。

- 通信ログの記録:有事の際、調査のために重要となる通信ログを記録し、出力可能です。

この技術は、高度なセキュリティと事業継続性が求められる金融機関、医療機関、そして複雑な生産現場などのお客様を想定して開発されました。OKIでは、自社の生産拠点である沼津工場・本庄工場においても本装置を設置し、現場レベルの異常をリアルタイムに通知・警告できることを実証しており、その確かな知見が、技術の信頼性を支えています。

10の実務点検項目:「いきなり対策」の前に、まずは実態を把握

「何らかの新たなツールを導入しなければならない」と焦る前に、まずは自社の運用状況を冷静かつ客観的に見つめることから始めましょう。NISC(内閣サイバーセキュリティセンター)が定めるガイドラインにおいても、サイバーセキュリティはIT部門だけの問題ではなく、経営層が責任を持つべき「経営リスク」であると明確に示されています。

以下の10項目を、自社が攻撃者に狙われやすい隙を放置していないか、確認する指標としてご活用ください。

①「外部公開資産の月次棚卸」を行っているか?

管理者のリストにない「放置されたVPN」や管理用インターフェースが、今この瞬間も入口になっていないかを客観的に確認しましょう。

②「例外運用の期限管理」は徹底できているか?

利便性のために認めた例外的なアクセス許可が、終了期限のないまま「死角」となっていないか再点検してください。

③「緊急パッチ適用の判断基準」は明確か?

現場任せにせず、「脆弱性公開から〇時間以内に適用の可否を判断する」というルールを全社で合意しておきましょう。

④「サポート終了(EOL)機器の残存」を把握しているか?

修正プログラムが提供されない「無防備な機器」のリストを、現場だけでなく経営層にも、リスクとして共有しておく必要があります。

⑤「外部アカウントの定期監査」を実施しているか?

プロジェクトが終了した委託先のIDが削除されず、侵入者の「足場」として残ったままになっていないか調査してください。

⑥「特権IDの利用ログ」を確認しているか?

不自然な時間帯や端末からの管理者アクセスがないか、担当者の善意ではなく運用ルールとして点検する体制を整えましょう。

⑦ 大量データ転送検知の仕組みはあるか?

情報の「持ち出し」の動きを早期に察知し、警告が上がる仕組みが機能しているか確かめてください。

⑧ ログの隔離保存は適切か?

侵害後に追跡調査ができるよう、ログが攻撃者によって消去されない独立した場所に保全されているか確認してください。

⑨「復旧優先順位の部門間合意」は取れているか?

どの業務を最優先で戻すべきか、平時に事業部門および経営層と認識を合わせておくことが復旧速度を左右します 。

⑩「全遮断判断の予行演習」を行っているか?

被害を最小化するため、「ネットワークを物理的に全遮断する」決断を、「誰が」「どのタイミングで」下すのか、演習を通じて検証しておく必要があります。

改善のロードマップ:点検結果に基づき優先すべき箇所を改善

10項目の点検を通じて判明した自社の「弱点」に対し、すべての項目を同時に改善するのは、工数やコストの面からも現実的ではありません。客観的な現状把握に基づき、最小の労力で最大の効果を得るためのステップを、検討する必要があります。

以下に、改善に向けての進め方の例を示します。

Step 1:外部露出面(アタックサーフェス)の最小化

まずは点検項目1〜2に基づき、「外から見える接続点」を整理、不要なものを閉鎖しましょう。継続が必要な入口には例外なく、多要素認証を適用しましょう。これが攻撃対象から外れるための、もっとも確実な手段となります。

Step 2:ID管理の厳格化

点検項目5〜6に基づき、侵入者が内部で活動するための権限を奪いましょう。不要な外部IDの削除や特権アカウントの最小化は、新たな設備投資をせずとも被害リスクを即座に低減できます。

Step 3:意思決定フローの文書化と共有

点検項目9〜10に基づき、判断の「速度」を確保しましょう。「いつ、誰が、どの範囲のシステムを止める決断を下すか」を平時に定義し、有事の際に迷わない体制を整えておくことが、被害の最小化に直結します。

まとめ

いかがでしょうか。本記事で解説したように、日本企業でランサムウェア被害が後を絶たない真の理由は、資産管理やパッチ適用、ID管理、復旧設計といった「基本運用の不全」が、組織内に放置されていることにあるといえるでしょう。

二重恐喝が常態化した現代において、企業が備えるべきは単なる復旧手段だけではありません。自社の状況を冷静に見つめ、侵入を早期に検知し、迅速に立ち直るための「運用」と「意思決定」の型を再構築することこそが、実効性のあるセキュリティガバナンスへの道です。自社のネットワークにおける「見えないリスク」を可視化し、対策を強化される際は、ぜひOKIのソリューション活用も併せてご検討ください。

※最新の脅威動向および必要な対策については、NISCやIPA、警察庁などの公的機関が発行するガイドラインも併せて参照ください。

PICK UP

その他の記事

TAG

キーワードから探す

RELATED ARTICLES

関連記事

CONTACT

OKI Style Squareに関するご相談・

お問い合わせはこちら